大数据时代下的网络安全:DDoS 攻击与肉鸡威胁

当今大数据快速发展之际,网络安全挑战日益严峻,特别是DDoS(分布式拒绝服务攻击)这种恶性网络攻击手段,逐渐上升为网络安全领域的重大风险。原本看似遥不可及的网络威胁,实际却无所不在。借助“肉鸡”设备,DDoS能发起海啸般的攻击,使正常用户难以获得网络服务。本文将详细剖析DDoS攻击原理、危害及其防御措施,提醒人们面对网络安全,须时刻保持警觉。

一、DDoS攻击的本质与机制

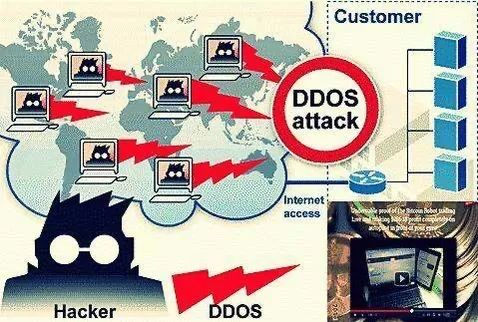

DDoS攻击借助大量恶意流量侵占目标服务器资源,致使合法用户请求无法得到应答。此类攻击常依赖于受黑客操控的"肉鸡"设备,即感染病毒与木马的电脑。作为黑客滥用武器,这些"肉鸡"随时待命,对受害者实施攻击。攻击者可借助多种方式获取众多"肉鸡",构建庞大且强大的攻击网络,进一步放大DDoS攻击的破坏力。

在发动DDoS攻击之际,黑客往往先行情报搜集,掌握目标设备配置及网络架构等相关资料,寻求最适当时机发动袭击。待一切就绪后,攻击者通过肉鸡群发大量请求给目标系统,致使其崩溃运行受阻。此类攻击行为不仅危及目标的稳定运营,更有可能使客户数据遭受损失,甚至触发更深层次的网络安全威胁。可见,DDoS攻击之危害并非小事,我们须时刻保持警觉。

二、肉鸡的来源与利用

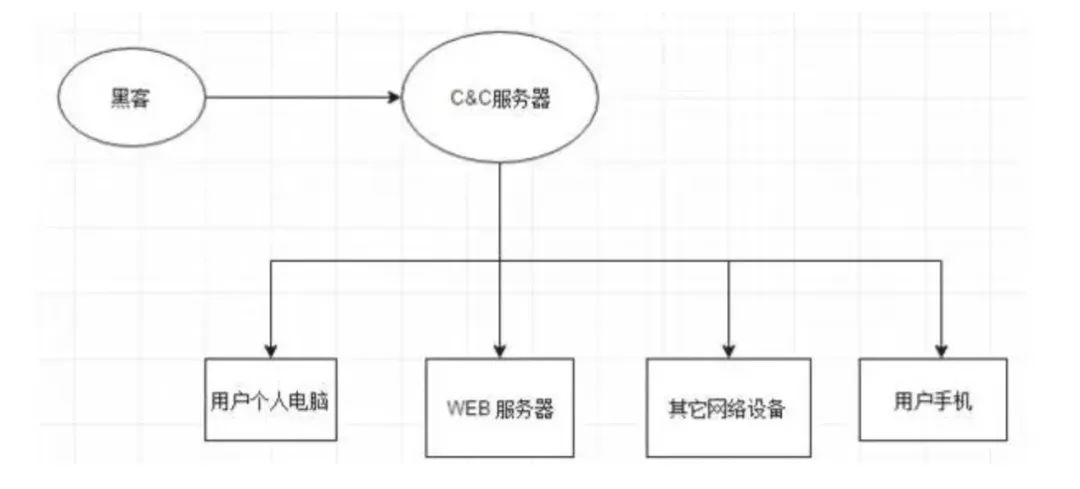

"肉鸡"在DDoS攻击中起着至关重要的作用,通常由远程操控的被入侵计算机组成,包含PC机与企业服务器。黑客通过利用系统缺陷与发动钓鱼邮件等手法,成功获得了这些设备的控制管理权限后,就可任意操控运用这些设备,实施各类恶意行为,其中包括发起DDoS攻势。

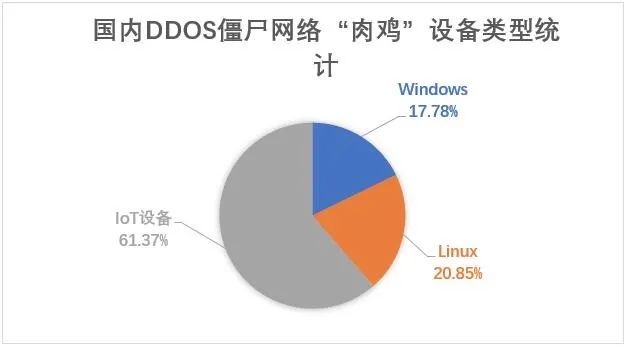

肉鸡肉种繁多,黑客对各种操作系统与硬件设施均虎视眈眈。不论是Linux、Unix乃至Windows系统,只要存在安全漏洞,便易遭受黑客侵袭。因此,广大用户及企业务必保持高度警惕,定期更新系统与软件,以封杀潜在威胁,避免沦为肉鸡的牺牲品。否则,个人电脑稍有不慎,便会被黑客加以利用,沦为网络攻击的武器。

三、DDoS攻击的攻击方式与策略

纵观众多DDoS攻击手法,危害最为严重者便是Flood攻击,又被称为“供水污染式攻击”。这一类型的攻击如同洪流猛兽,持续不断的攻击致使目标服务器无法承受压力而停止运作。大部分的黑客会精心挑选目标流量的高峰时期,以放大其攻击效果,增加给受害者带来的困扰。

黑客实施攻击前,通常会对目标网络的传输数据进行深度分析,以便选出最佳进攻时间与手段。例如,当目标组织公布重要信息或是举行重要活动时,他们可能会伺机发动攻击,以期使其遭受最大程度的破坏。如此精心策划的攻击策略并非单纯的技术比拼,而是更深层次的心理对抗。因此,企业在运营过程中务必提高自身安全性,防范可能来自敌手的攻击。

四、如何应对DDoS攻击

抵御分布式拒绝服务(DDoS)威胁,企业与个体皆须采取行动。首要方法是对应用程序源码实施加密处理,如Zend、MD5等防范手段能有效避免恶意人员利用程序漏洞嵌入病毒;同时,完善防火墙设置,实时监测网络数据传输,可防止外部用户未经授权侵入,确保内部网络的安全性。

挑选性能卓越且稳定性高的云主机同样是一种有效的防护措施。因其面对DDoS攻击具备强悍的抵御能力,可确保企业网络环境的安全性。四叶草安全技术团队强烈建议,在选购云主机时,优先选择性价比较高、信誉良好及安全可靠的服务供应商,以尽可能减少数据丢失与个人隐私被盗取的风险。

五、提高网络安全意识,从我做起

随着大数据时代的来临,网络安全挑战日益加剧,特别是DDoS攻击的频率及威胁,预计将持续攀升。为了应对这一形势,普及网络安全意识显得尤为关键。无论您是普通用户还是企业从业人员,我们建议您定期参加网络安全培训课程,以此掌握最基础的安全知识并学会辨识各类常见威胁如网络钓鱼与恶意软件。

企业需构筑健全的信息网络保障措施,实施定期的安全评估与漏洞扫描,并对发现的安全隐患迅速采取修复措施。唯有全员共同努力,方能构建坚实的网络安全防线,有效抵御各类网络风险。须知,在网络安全问题上,人人皆有可能成为受害者,唯有保持高度警觉,方可确保个人网络环境的安全无虞。

作者:小蓝

链接:https://www.lanmiyun.com/content/2153.html

本站部分内容和图片来源网络,不代表本站观点,如有侵权,可联系我方删除。

赶快来坐沙发